8 月 12 日,第八届互联网安全大会(ISC2020)信创安全论坛在线举行。统信软件高级副总经理、总工程师张磊受邀发表《统信操作系统安全设计与规划》演讲,分享了对于操作系统安全体系建设的思考和统信 UOS 安全体系建设实践经验。

应用程序处于整个系统的外围,代码量巨大,极易受到黑客的攻击。据统计,在 CVE 安全漏洞库中,应用程序的安全漏洞占比超过 95%。所以,应用安全在整个操作系统中至关重要。

那么,Linux 操作系统现有的应用治理方式是怎样的?

首先,在应用分发上,Linux 系统的软件分发方式多且复杂:

- 通过源代码进行直接编译安装

- 通过 deb 包或者 rpm 包安装

- 各种开发语言自有的软件安装方式

- 在服务器上基于容器镜像进行安装

其次,在应用治理上,应用软件和系统没有隔离(包括分区),所有软件数据是存在一个目录下,所以它的治理是一体化的。在权限管理上,开发者可以通过多种方式获得 Linux 操作系统的 Root 权限,造成严重的安全隐患。

最后,Linux 操作系统中的应用程序广泛使用了动态链接,造成了非常复杂的网状软件治理体系,导致牵一发而动全身。

统信操作系统的安全设计

结合 Windows、MacOS、Android、iOS 等知名操作系统对于应用治理的方式,构建良好的操作系统的应用治理体系,应该考虑到:

- 普通用户是行为能力限制人

- 系统需要与应用隔离,应用需与应用隔离

- 应用需要建立全生命周期的治理体系

那么,统信 UOS 是如何进行安全设计的呢?

限制超级用户

IT之家了解到,统信 UOS 对所有特权程序进行了处理,包括 setuid 权限和 capabilities 的可执行程序。前端应用程序都去掉了这些特权,只有通过后端有特权的服务器获取相应的功能。

前端应用程序和后端服务器之间的通信主要是通过 dbus 进行保证,而 dbus 本身也可以通过 polkit 的方式进行权限限制。

这样,普通用户就不会轻易获得特殊权限,从而不会轻易的破坏系统安全性,形成系统安全漏洞,造成不必要的损失。

应用签名

通过开发者签名、商店签名和企业签名的机制保证应用安全管理。

开发者签名:验证应用所有权,避免进行伪造

每一个应用程序都会在它的文件里内置一个签名,首先是应用开发商,所有的软件开发者,在提交软件之前,都会对自己的软件进行签名,这样的话,应用商店也可以保证得到的软件就是开发者提交的软件。

商店签名:限制软件分发权力,避免传播过程中被修改

商店会对所有应用程序进行审核,当然也包括安全审核,统信 UOS 的应用安全审核是和各个安全合作伙伴一起合作进行的。只有通过安全审核后,应用才可以在商店里进行上架。

在应用商店在上架之前,也会进行签名,得到了签名之后,终端操作系统才能确认应用的安全性,最终用户才能安装、运行这些应用。

企业签名:提供私有化部署的分发支持,支持内网应用商店

考虑到各个企业的内部软件分发与管理的需求,统信 UOS 应用商店支持私有化的分发部署方式。

此外,统信 UOS 的应用签名证书同时支持 RSA 与国密算法,在未来的空间里具有比较好的扩展性。

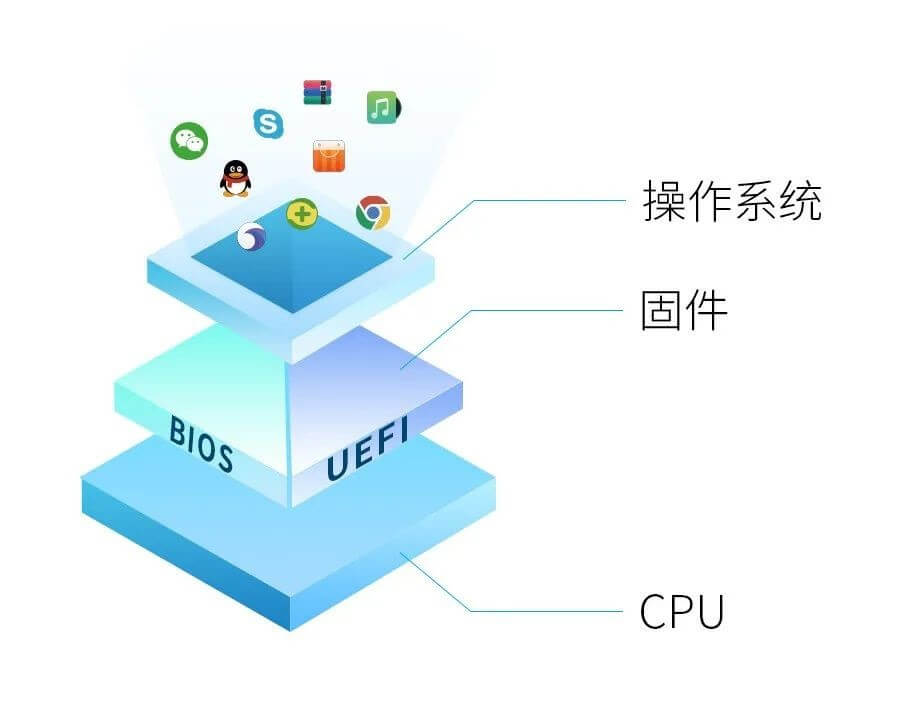

软硬一体

除了应用商店的签名之外,统信软件也和处理器、固件厂商也进行了合作,一起推动制定了安全启动方面的规范。实现了在硬件和固件层面对不同 loader/kernel 进行管理性的签名校验,这样就从启动时就保证了软件的安全性。

其他安全措施

除了限制超级用户、应用签名、软硬一体的安全体系外,统信软件还和安全厂商进行联合安全攻防演练,在版本发布前和发布后的各个阶段可以及时获取安全漏洞信息,进行及时修补。

此外,统信操作系统支持终端域管平台,可以实现对各个终端进行安全策略的管理和集中式的分发,可为用户提供一个快捷的、统一的安全管理体系。

统信安全应急响应中心(src.uniontech.com)

另外,统信 UOS 终端安全中心和安全应急响应中心可以支持动态的系统安全漏洞检测和及时收集各种安全漏洞信息,全方位多层次的进行系统安全防护。

统信操作系统的安全规划

统信操作系统下一步的安全规划包括继续加强应用治理和安全软件治理。

通过沙箱机制等方式保证运行中的各应用程序之间有比较良好的隔离性。通过探索构建应用能力规范、弱依赖格式和应用 IPC 规范等方式,提升软件权限的管理粒度,让用户可以更好的进行权限定制与管理,有效防止权限扩散,保证系统的安全性。

同时,统信软件还将继续探索下一代固件的设计,构建动态的软硬件一体化的安全机制等规划,继续完善现有的安全体系设计。